Auth level va risk based decision zamonaviy autentifikatsiyaning asosi

Sensitive endpointlarni himoyalashda eng samarali yondashuvlardan biri bu auth level va risk based decision mexanizmlaridir. Bu yondashuv login qilingan yoki qilinmagan degan ikkilik modeldan chiqib,...

Sensitive endpointlarni himoyalashda eng samarali yondashuvlardan biri bu auth level va risk based decision mexanizmlaridir. Bu yondashuv login qilingan yoki qilinmagan degan ikkilik modeldan chiqib, foydalanuvchining hozirgi ishonch darajasini baholashga asoslanadi.

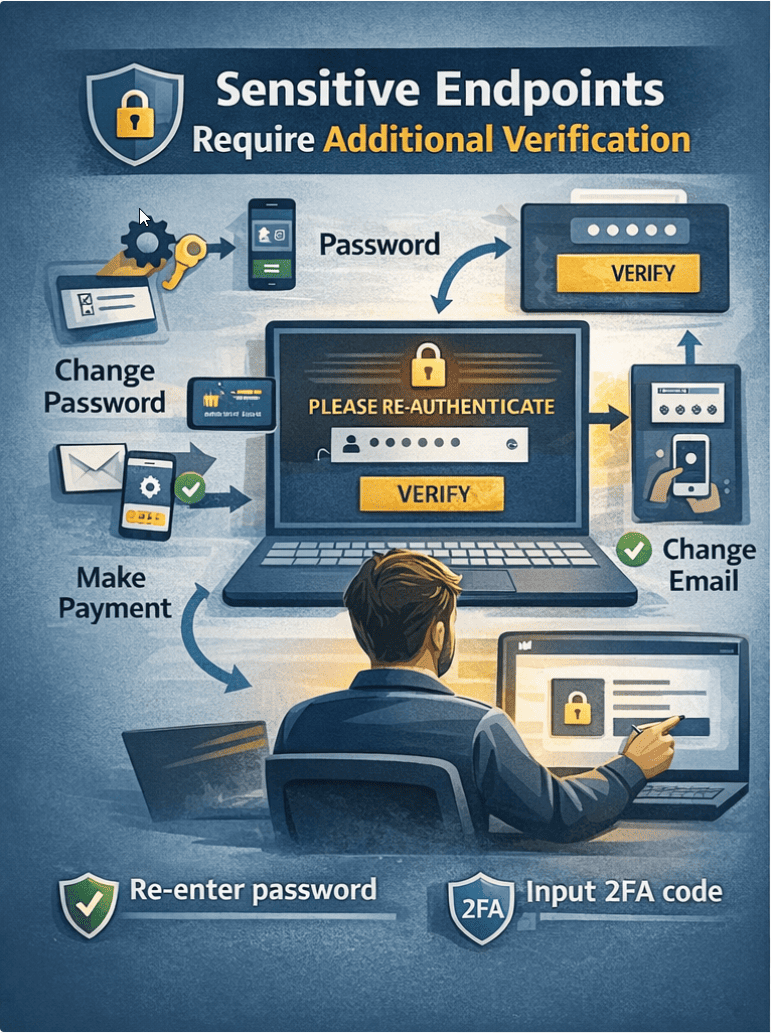

Auth level deganda foydalanuvchi hozirda qanchalik kuchli autentifikatsiyadan o‘tganini bildiruvchi daraja tushuniladi. Masalan oddiy login parol bilan amalga oshirilgan bo‘lishi mumkin. Bu minimal daraja. Agar foydalanuvchi 2FA tasdiqlagan bo‘lsa yoki parolni yaqinda qayta kiritgan bo‘lsa, auth level yuqoriroq bo‘ladi.

Amaliyotda bu quyidagicha ishlaydi.

Access token ichida auth_level yoki auth_context degan maydon bo‘ladi. Masalan basic, reauth, mfa kabi qiymatlar. Har bir sensitive endpoint esa minimal talab qilinadigan auth levelga ega bo‘ladi. Agar foydalanuvchining tokenidagi daraja yetarli bo‘lmasa, server amaliyotni bajarmaydi va qo‘shimcha tasdiqlashni talab qiladi.

Bu yondashuvning katta ustunligi shundaki, token valid bo‘lsa ham, u har doim ham yetarli bo‘lavermaydi. Shu orqali token o‘g‘irlangan holatlarda zarar sezilarli darajada kamayadi.

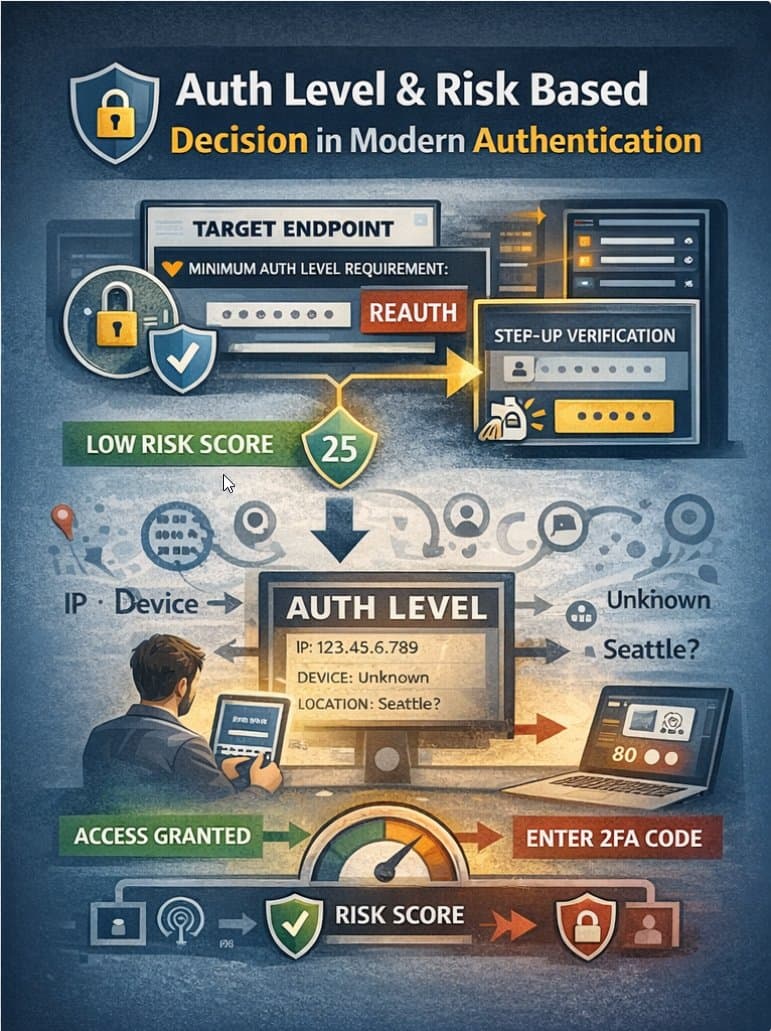

Risk based decision esa auth levelni dinamik boshqarishga yordam beradi. Tizim har bir harakatni kontekstga qarab baholaydi. IP manzil o‘zgarganmi, qurilma yangi emasmi, joylashuv keskin almashganmi, foydalanuvchi odatdagidan boshqacha harakat qilyaptimi kabi signallar hisobga olinadi.

Agar risk past bo‘lsa, tizim foydalanuvchini bezovta qilmaydi. Agar risk o‘rtacha bo‘lsa, re-auth talab qilinadi. Agar risk yuqori bo‘lsa, 2FA yoki boshqa step-up verification yoqiladi. Shu tariqa xavfsizlik va qulaylik o‘rtasida balans saqlanadi.

Texnik jihatdan buni amalga oshirish uchun barcha sensitive endpointlar bitta joyda markazlashtirilgan qaror mexanizmidan o‘tadi. Middleware yoki policy layer risk score hisoblaydi va talab qilinadigan auth levelni aniqlaydi. Endpointlar esa faqat shu qarorga amal qiladi.

Muhim nuqta shundaki, risk based tizimlar mukammal bo‘lishi shart emas. Hatto oddiy signal asosidagi yondashuv ham butunlay statik xavfsizlik modelidan ancha ustun bo‘ladi.

Xulosa qilib aytganda, zamonaviy autentifikatsiya bu faqat tokenni tekshirish emas. Bu foydalanuvchi konteksti, harakat xavfi va autentifikatsiya darajasini real vaqtda baholashdir. Shu yondashuv yirik fintech, banking va enterprise tizimlarda standartga aylangan va vaqt o‘tishi bilan boshqa mahsulotlar uchun ham majburiy talab bo‘lib bormoqda.

O'qishni davom eting

Re-auth va step-up verification qachon va nima uchun kerak

Ko‘pchilik tizimlarda foydalanuvchi login qilgandan keyin barcha endpointlar bir xil darajada ishonchli deb qabul qilinadi. Aslida esa bu noto‘g‘ri yondashuv. Bunday endpointlar uchun faqat access tok...

Telegram Kanal Integratsiyasi — Yangi Imkoniyat! 📱

Maqolalaringizni nashr etganingizda avtomatik ravishda Telegram kanalingizga ham yuborilishini xohlaysizmi? Endi bu imkoniyat mavjud! 🎉 🚀 Yangi imkoniyat: Telegram Kanal Integratsiyasi Biz sizning s...

Izohlar (0)